5. Mai 2020, 6:30 Uhr | Lesezeit: 4 Minuten

Hacker nutzen den Umstand aus, dass wir wegen der Corona-Pandemie vermehrt von zu Hause aus arbeiten und auf Videoanruf-Dienste wie Microsoft Teams angewiesen sind.

Microsoft Teams ist momentan kostenlos für alle verfügbar, nicht nur Microsoft-Office-365-Nutzer. Auch haben viele Unternehmen und Regierungen ihren Mitarbeitern die Nutzung von Zoom aufgrund von eklatanten Sicherheitsmängeln untersagt – nun müssen diese auf Teams umsteigen. Doch je mehr Menschen den Dienst benutzen, desto attraktiver wird es für Hacker, Angriffe zu lancieren, um an die Nutzerdaten zu kommen.

Echt wirkende Microsoft-Teams-Mail

Forscher des Cybersicherheitsunternehmens „Abnormal Security“ haben einen groß angelegten Impersonationsangriff auf Microsoft Teams vorgestellt, wie „Forbes“ berichtet. Ein Impersonationsangriff liegt vor, wenn sich von Hackern modifizierte Seiten als echte Seiten ausgeben, um dem Nutzer vorzugaukeln, er sei auf der sicheren Internetseite. Die modifizierten Seiten sind nicht nur optisch kaum vom Original zu unterscheiden, sondern haben oft auch eine echt wirkende URL-Adresse. Laien können die gefälschte Seite oft kaum von der korrekten Seite unterscheiden. Ziel der Hacker ist es, dass Nutzer sich sicher fühlen und ihr Passwort, ihre Bank- oder Kreditkartendaten oder ähnliches eingeben. Es handelt sich also um eine Form von Phishing.

Hacker erhalten Zugriff auf Unternehmensdaten

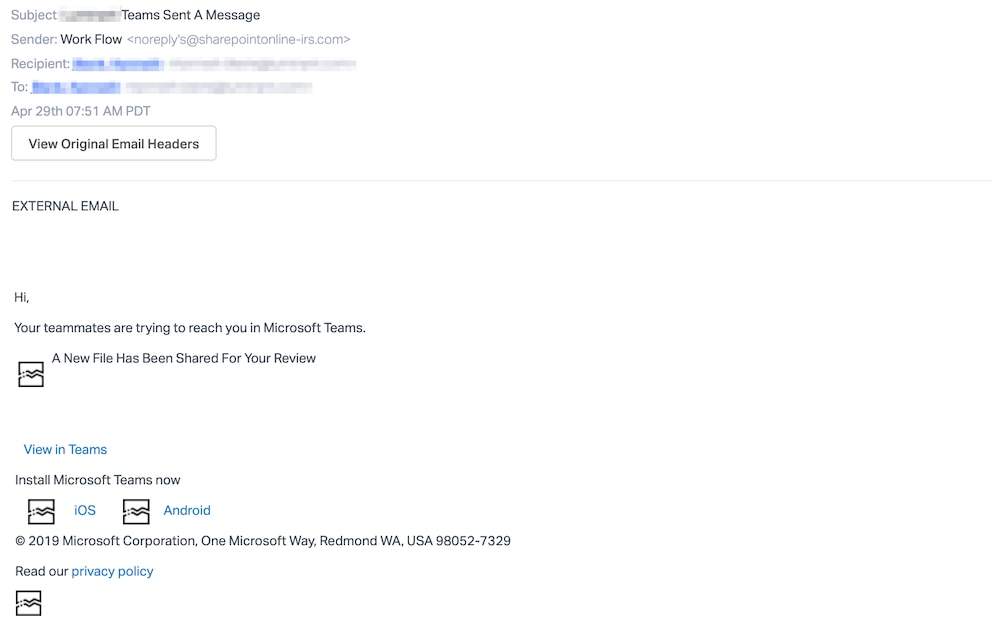

Abnormal Security konnte zum Zeitpunkt der Veröffentlichung des Sicherheitsberichts bereits 50.000 Fälle identifizieren, in denen Nutzer auf gefälschte Microsoft-Teams-Seiten umgeleitet wurden. Der Angriff erfolgt über eine E-Mail, die von dem Server „sharepointonline-irs.com“ stammt, der zwar durch die Verwendung des Namens von Microsoft Sharepoint legitim erscheint, aber in keiner Verbindung zu Microsoft steht. Die E-Mails imitieren automatische Benachrichtigungen von Microsoft Teams und sehen echt aus, da sie laut Abnormal Security Bilder nutzen, „die aus tatsächlichen Benachrichtigungen und E-Mails“ von Microsoft kopiert wurden. Öffnet man den Link der Mail, gelangt man auf ebenfalls detailgetreue Fake-Seiten. Um der Entdeckung durch Antivirenprogramme zu umgehen, wird die URL der Seite mehrmals umgeleitet.

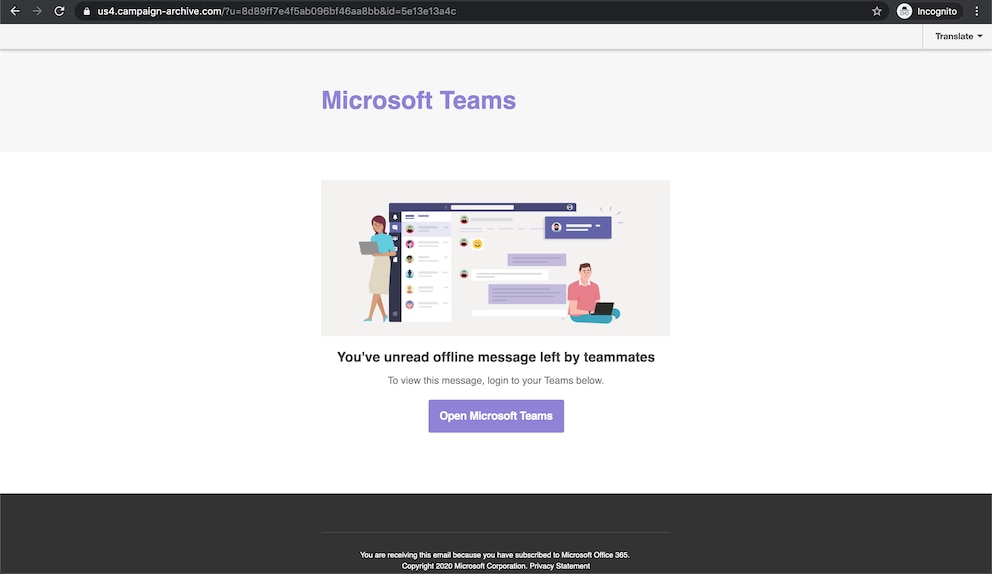

Der Link aus der E-Mail verweist auf ein Dokument mit einem Bild, das dazu auffordert, sich bei Teams anzumelden. Klickt man darauf, erfolgt eine Weiterleitung auf eine ebenfalls gefälschte Microsoft-Office-Seite, in der sich der Nutzer mit seinen Login-Daten anmelden soll. Gibt der Nutzer seine Daten ein, erhalten die Angreifer nicht nur Zugriff auf Microsoft Teams, sondern den kompletten Microsoft-Office-Account, inklusive aller Unternehmensdaten, die für den Nutzer freigegeben sind.

Sicherheit Microsoft warnt vor neuen Abzock-E-Mails

Mail-Anhänge nicht öffnen Gefälschte Telekom-Rechnung für Januar kommt mit Schadsoftware

Vorsicht Mit dieser Email werden Netflix-Nutzer betrogen!

So können sich Nutzer schützen

Bis Microsoft die Impersonationsangriffe unterbinden kann, sind Nutzer im Prinzip auf sich allein gestellt. Um vorbereitet zu sein, kann ich Ihnen den TECHBOOK-Ratgeber empfehlen, der dabei hilft, Phishing-Mails zu erkennen: Wie Sie sich vor gefährlichen Phishing-Mails schützen können. Außerdem hat Google einen kleinen Test entwickelt, mit dem Sie einschätzen können, wie gut Sie bereits darin sind, Phishing zu erkennen.

In diesem konkreten Fall achten Sie vor allem auf die Absender und die URLs in Ihren E-Mails und den dazugehörigen Seiten. Wenn dort Adressen wie „sharepointonline-irs.com“, „us4.campaign-archive.com“ oder „firebasestorage.googleapis.com“ auftreten oder Sie merken, dass der Browser die Seite vor dem Öffnen mehrmals umleitet, sind Sie Opfer einer Attacke geworden. In diesem Fall sollten Sie sich sofort online oder telefonisch unter 0180 6 672255 an den Microsoft-Support wenden.